|

Schnellstart |

|

Installation der Komponenten |

|

Erstkonfiguration |

|

Verwaltung der Positivliste |

|

Erste Erstellung einer Positivliste |

|

Zur Positivliste hinzufügen |

|

Positivliste bereinigen |

|

Managed Whitelist |

|

Aktionen |

|

Offline Modus |

|

Geräte |

|

Ausrollen der Agents (RCM) |

|

ArpWatch |

|

Logs |

|

DIESE DOKUMENTATION IST NICHT AKTUELL!!!

Die aktuelle Dokumentation ist erhältlich unter:

SecuLution 2.x Dokumentation als Google Docs Dokument

(empfohlen)

SecuLution 2.x Dokumentation als html Datei

Die aktuelle FAQ zu SecuLution Application Whitelisting ist

erhältlich unter:

SecuLution 2.x FAQ als Google Docs Dokument (empfohlen)

SecuLution 2.x FAQ als eine html Datei

Die folgende Dokumentation beschreibt das nicht mehr aktuelle

Produkt SecuLution Application Whitelisting in den Versionen 1.x.

Seit April 2018 ist SecuLution Application Whitelisting in der

Version 2.x erhältlich. Seit Oktober 2019 ist der Support für

SecuLution 1.x eingestellt.

FAQ

Wir haben ein Problem. Wie kann

ich Hilfe erhalten?

Zunächst empfehlen wir zu prüfen, ob Ihre Fragen bereits in der

Produkt Dokumentation beantwortet werden. Eine Volltext-Suche über

die Dokumentation kann leicht über Google erledigt werden, indem

die Ergebnisse

der Suche auf die Site seculution.com limitiert werden (Google

Suche nach: "site:seculution.com Suchbegriff").

Im Falle eines technischen Problems prüfen Sie zunächst, ob das

Problem mit der aktuellsten Version von SecuLution noch existiert

(Agent und AdminWizard).

Bei EMail Anfragen an den technischen Support liefern Sie bitte

immer folgende Informationen mit:

Genaue Beschreibung des Problems:

- Was ist passiert?

- Was hätte stattdessen passieren sollen?

- Geben Sie bitte möglichst detaillierte Informationen an, die

uns helfen, den Vorfall in den Logdateien (s.u.) aufzufinden

(Datum, Uhrzeit, Benutzername, Hostname, Programmname, Hash)

- Screenshots

Senden Sie folgende Dateien ein:

- Logdatei (Syslog) des Datums, an dem das Problem aufgetreten

ist

- aktuelle Datensicherung des Regelsatzes, zusätzlich ggs. auch

die Datensicherung des Regelsatzes, die ca. eine Woche alt ist

- automatisch ausgeführte Scripte (nachts.bat)

- ggs. Logdatei des AdminWizards

Bei der Installation des Agents

erscheinen Fehlermeldungen

Die Installation des Agents muss zwingend per Rechtsklick ->

"Als Administrator ausführen" durchgeführt werden, auch wenn sonst

die UAC ausgeschaltet ist oder der angemeldete Benutzer

Administrator-Rechte hat. Ein einfacher Doppelklick führt zu einer

fehlerhaften Installation, die sich durch Fehlermeldungen zeigt.

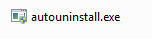

Vor einer erneuten Installation muss zwingend erst die fehlerhafte

Installation entfernt werden, indem das Programm

autouninstaller.exe per Rechtsklick -> "Als Administrator

ausführen" ausgeführt wird. Erst nach dem darauf folgenden Reboot

kann der Agent per Rechtsklick -> "Als Administrator ausführen"

auf das autosetup.exe installiert werden.

Nach der Installation

des Agents erscheint eine Fehlermeldung "Agent not running"

Bei der

Installation des Agents prüft die Installationsroutine den Erfolg

und meldet, falls der Agent nicht korrekt installiert werden

konnte. Sollte der Rechner die Installation des Agents erfolgreich

abgeschlossen haben, der Agent aber nach einem Reboot dennoch nicht

ordnungsgemäß funktionieren, wird dem angemeldeten Benutzer ständig

die Meldung „SecuLution Agent not running! Please report this

error.“ angezeigt. Wir empfehlen in diesem Falle eine manuelle

Deinstallation und Neuinstallation des Agents.

Meldung "Something was denied on the

server. Server not in learn mode?" erscheint, wenn der Agent

installiert werden soll.

Sie erhalten bei

der Installation/Update eines SecuLution Agents folgende

Meldung:

"Install failed:

something was denied (server not in learning mode?)"

Ursache dieser

Meldung ist, dass der Agent beim Setup alle derzeit laufenden

Programme auf Freigabe auf der Positivliste prüft. Ist eines der

Programme nicht erlaubt, so beendet sich die Setup-Routine des

Agents absichtlich, da nicht sichergestellt sein kann, dass gerade

das Programm, das derzeit auf dem Rechner läuft, aber offenbar

nicht in der Positivliste enthalten ist, möglicherweise beim Booten

des Rechners benötigt wird! Würde genau dieses Programm zum Booten

des Rechners benötigt und der Agent würde das Programm dann

blockieren, hätten wir damit den Rechner „abgeschossen“, der

Rechner würde möglicherweise einen Bluescreen ausgeben. Um das zu

verhindern, beendet sich das Setup, wenn ein laufendes Programm vom

Server verboten wurde. Und genau das teilt Ihnen diese Meldung

mit.

Die Lösung ist

also einfach: Schauen Sie in den Logs nach und stellen Sie fest,

welches Programm während des Setups verboten wurde. Achten Sie

dabei darauf, dass Sie den Filter für die Log-Einstellungen

(Server-Konfiguration/Log-Level) auf maximal 3 gestellt haben.

Sollten Sie dieses

Verhalten des Agents ausschalten wollen, sodass der Agent sich auch

installiert, wenn Programme vom Server verweigert wurden, können

Sie in der Setup.ini des SecuLution Agents die folgende Zeile

einfügen:

[SecuSurf]

DontAbortSetupOnDeny=1

Dies kann

insbesondere bei der Durchführung von Updates sinnvoll sein, wenn

Sie Programme in der Positivliste explizit auf Verweigern gestellt

haben, ohne diese auf den betreffenden Rechnern zu entfernen.

Sollten wir die DLL Prüfung

einschalten?

SecuLution kann auch DLLs und andere Bibliotheken (z. B.

Treiber) prüfen. Dies erlaubt eine extrem genaue Kontrolle über den

ausgeführten Code. Es werden 3 Konfigurationsoptionen

unterstützt:

1. DLL Prüfung aus (DLLs werden nicht geprüft)

2. RunDLL32 DLLs prüfen (durch rundll32.exe gestartete DLLs werden

geprüft)

3. DLL Prüfung ein (alle DLLs werden geprüft)

Wir empfehlen die Konfigurationseinstellung "RunDLL32 DLLs prüfen"

zu wählen, da dies einen guten Kompromiss zwischen dem durch die

Pflege der DLLs entstehenden zusätzlichen Aufwand und der

gewährleisteten Sicherheit darstellt. Das Einschalten der

vollständigen DLL Überprüfung wird die Anzahl der Regeln um Faktor

8 bis 15 erhöhen, während der Zugewinn an Sicherheit

vergleichsweise eher klein ist. Der Grund ist, dass SecuLution

bereits mit ausgeschalteter DLL Überprüfung ein unvergleichlich

hohes Sicherheitsniveau bietet. Das Einschalten der DLL Überprüfung

erhöht das Sicherheitsniveau von vielleicht 99,995% auf 99,9995%

(vorausgesetzt, dass 100% ige Sicherheit nie erreicht werden

kann).

Das Einschalten der DLL Überprüfung wird für

Hochsicherheitsumgebungen und besonders gefährdete Systeme

empfohlen.

Das nachträgliche Einschalten der DLL Prüfung (sowohl "RunDLL32

DLLs prüfen" als auch "DLLs prüfen") muss zwingend mit einem

Lernmodus begleitet werden, da diese DLLs bisher noch nicht Teil

der Whitelist waren und somit geblockt werden würden!

Beim Start des AdminWizards mit

dem Schalter -WSUS passiert nichts.

Ziel der -WSUS Funktion ist es, sämtliche neuen

Windows Updates in SecuLutions Positivliste zu importieren. Hierbei

wird angenommen, dass der aktuelle

Datenbestand Ihres WSUS bereits ausgerollt ist und daher bereits

Bestandteil der Positivliste ist. Es ist also gar nicht notwendig,

alle bisher auf dem WSUS befindlichen Updates in die Positivliste

zu importieren. Es ist nur notwendig, alle zukünftigen

Updates in die Positivliste mit aufzunehmen. Aus diesem Grunde

führt der AdminWizard beim ersten Start auf einem WSUS mit dem

Schalter "-WSUS" keine Operationen durch, sondern markiert nur den

aktuellen Zeitstempel in einer Datenbank. Bei jedem weiteren Aufruf

des AdminWizards mit dem "-WSUS" Schalter wird das WsusContent

Verzeichnis nach Dateien durchsucht, die neuer

sind, als der Zeitstempel der letzten Ausführung. Dadurch werden

dann ggs. alle neuen Updates gefunden, entpackt und in die

Positivliste mit aufgenommen.

Import neuer Software:

Welche Packer werden unterstützt?

Der AdminWizard kann verschiedene Dateiformate entpacken (zB.

zip, rar, msi, cab und viele weitere Formate wie

selbstextrahierende Installationsprogramme). Einige Dateiformate

werden jedoch vom Hersteller gegen Auspacken geschützt, daher wird

diese Funktion möglicherweise nicht in der Lage sein, 100% der

Software zu entpacken.

Ein Programm wurde verweigert,

aber dies wird nicht in den Logs angezeigt.

Dies passiert, wenn die Filtereinstellungen des Servers im Bezug

auf den LogLevel auf "4" (statt "3", siehe Empfehlung) gesetzt

wurden und das verweigerte Programm bereits in der Positivliste

bekannt ist, aber nicht jedem, sondern nur bestimmten Benutzern

erlaubt ist. Wenn nun ein Benutzer, dem das Programm nicht erlaubt

ist, versucht, das Programm zu starten, wird das Programm

verweigert und dabei ein LogLevel "3"

Eintrag in den Logs erzeugt. Wenn der Server so konfiguriert ist,

dass er nur LogLevel4 und höher loggen soll, sind derartige

Vorkommnisse nicht in den Logs ersichtlich.

Lösung:

- LogLevel auf

"3" setzen

- Problem reproduzieren

- Logs erneut laden (reload)

- Rechtsklick auf den Alarm

- Klick auf "zeige das Programm in der Baumansicht"

- Ändern der "Gültig für" Einstellung

der Erlauben Regel auf einen Wert, der den Benutzer umfasst

- Klicken auf OK

- Änderungen aktivieren (Menu Datei/Aktivieren)

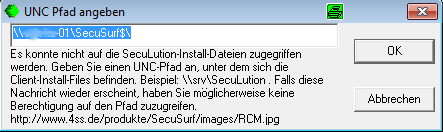

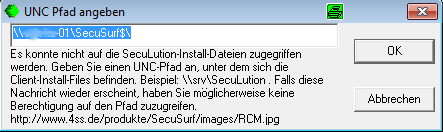

Popup "UNC Pfad eingeben" erscheint

beim Start des AdminWizards.

Der AdminWizard benötigt den UNC Pfad, von dem aus Sie die

Agents ausrollen unter anderem, um die Versionsnummer des Agents,

den Sie zur Installation verwenden, zu ermitteln. Dieser UNC Pfad

ist eine Freigabe auf einem Ihrer Server, wo Sie die

Installationsdateien für das Rollout des Agents abgelegt haben.

Diese Meldung erscheint, wenn in dem UNC Pfad nicht alle Dateien

vorhanden sind, die zur Installation und Deinstallation des Agents

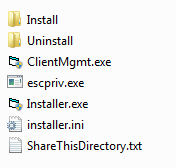

benötigt werden. Im UNC Pfad selbst muss folgende Dateistruktur

vorhanden sein:

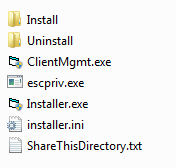

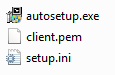

Im Ordner "Install" müssen die Agent Installationsdateien

liegen:

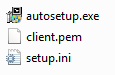

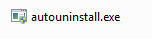

und im Ordner "Uninstall" müssen die Agent Deinstallationsdateien

liegen:

Aktuelle RCM Dateien finden Sie im Installationsordner des

AdminWizards im Unterordner "RCM" ("C:\Program Files

(x86)\SecuLution\SecuSurf-Admin-Wizard\RCM"). Kopieren Sie die

Dateien von da und überschreiben Sie damit die Dateien im RCM

Ordner.

Wenn der AdminWizard Updates des Agent Installers oder Uninstallers

findet, sollten Sie die heruntergeladenen zip Dateien entpacken und

damit

die Dateien autosetup.exe im Unterordner "install" des RCM Pfades

(s.o.) überschreiben, ebenso das autouninstall.exe im Ordner

"uninstall".

Wir haben einen Patch per Mail

erhalten. Wie wird dieser aktiviert?

- Erstellen Sie eine Datensicherung des aktuellen Regelsatzes

(für Notfälle).

- Kopieren Sie den gesamten Inhalt des Patches (inkl. der "----

BEGIN" und "END PGP MESSAGE ---" Zeilen) in die Zwischenablage

(Strg-a, Strg-c).

- Starten Sie den Admin-Wizard und loggen Sie sich ein.

- Wählen Sie das Menü "Extra/Patch aktivieren".

- Fügen Sie den Inhalt der Zwischenablage in das Textfeld ein

(Strg-v) und bestätigen Sie dann mit "OK".

- Der Admin-Wizard wird Ihnen mitteilen, dass der Patch

erfolgreich aktiviert wurde und ob es notwendig ist, den Server neu

zu starten (z.B. beim Update des Server Codes, aber nicht bei

Konfigurationsänderungen wie z.B. zusätzlichen Lizenzen). Sollten

Sie mehrere Server haben, so ist der Patch immer für alle Server

gleichzeitig bestimmt und wird unter den Servern automatisch

repliziert. Es ist daher nicht notwendig den Patch auf jedem Server

anzuwenden.

- Sollte ein Neustart des Servers notwendig sein, wählen Sie im

Menü Extra den Punkt „Server -> Server neu starten“. Den besten

Zeitpunkt für diesen Neustart des Servers können Sie selbst

bestimmen. So lange kein dringender Grund vorliegt, dass der Patch

sofort angewandt wird, kann der Neustart auch bis zum nächsten

Wartungsfenster warten.

- Der Server sollte innerhalb von ca. 4 Minuten nach dem Neustart

wieder online sein.

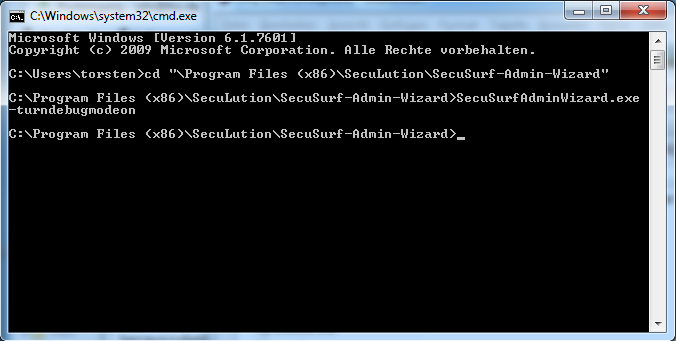

Wir haben ein Problem mit

dem AdminWizard. Wie erstelle ich Debug-Log Dateien?

Wie jede Software, so ist auch SecuLution nicht fehlerfrei. Um

einen Fehler zu debuggen, benötigen wir Logs. Zur Erstellung gehen

Sie wie folgt vor:

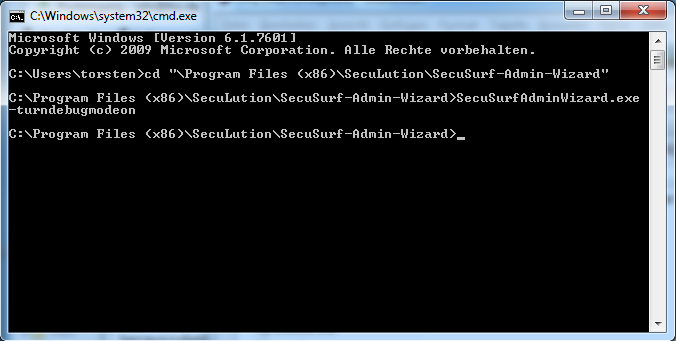

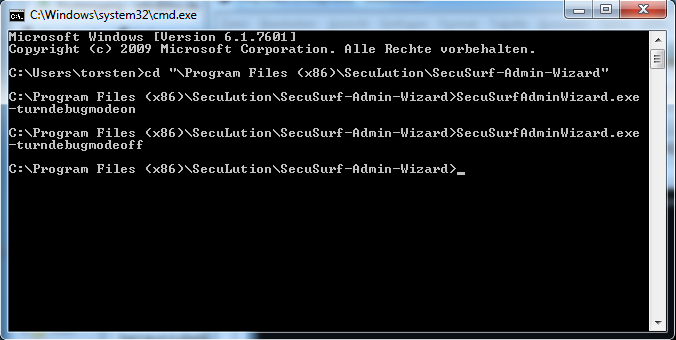

- Eingabeaufforderung cmd.exe öffnen

- In cmd.exe eingeben:

cd "\Program Files

(x86)\SecuLution\SecuSurf-Admin-Wizard"

- In cmd.exe eingeben:

SecuSurfAdminWizard.exe

-turndebugmodeon

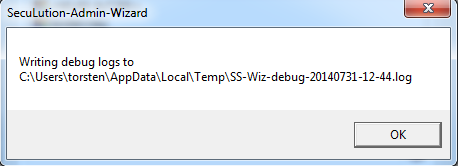

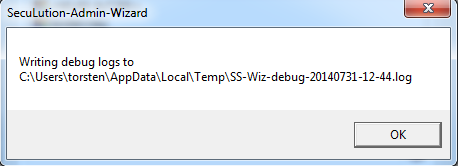

- Starten Sie nun den AdminWizard. Sie erhalten ein Popup, dessen

Inhalt Sie mit CTRL-C in die Zwischenablage kopieren.

- Starten Sie einen Editor (notepad.exe) und fügen Sie die

Zwischenablage ein, damit Sie diesen Pfad später leichter

wiederfinden.

- Reproduzieren Sie das Problem im AdminWizard.

- Sofort nach Reproduktion des Problems sollten Sie die Log Datei

an einen anderen Ort kopieren. Den Pfad finden Sie im Notepad.

- Beenden Sie den AdminWizard.

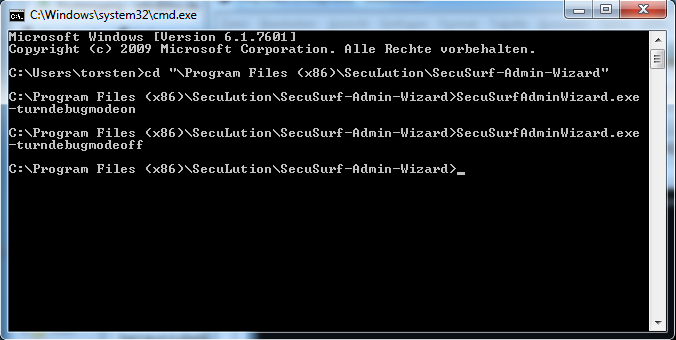

- Schalten Sie das Logging wieder aus, indem Sie in cmd.exe

eintippen:

SecuSurfAdminWizard.exe

-turndebugmodeoff

- Zippen Sie die Logdatei und senden Sie diese mit einer kurzen

Fehlerbeschreibung und Screenshots an info [at] seculution.com

.

Wir haben ein Problem mit

dem SecuLution Agent. Wie erstelle ich Debug-Log Dateien?

Um einen Fehler mit dem Agent zu debuggen, benötigen wir die

Logs, die von einer Debug-Version des Agents erzeugt werden. Zur

Erstellung gehen Sie auf dem Rechner, auf dem Sie das Problem

reproduzieren können, wie folgt vor:

- Deinstallieren Sie den SecuLution Agent

- Schalten Sie die Erzeugung von Minidumps ein

- Installieren Sie die Debug-Version des Agents (diese erhalten

Sie vom Support)

- Reproduzieren Sie das Problem

- Rebooten Sie den Rechner in den abgesicherten Modus

- Zippen Sie das Verzeichnis C:\SSLOGS

- Deinstallieren Sie den Debug-Agent mit dem

Agent-Uninstaller

- Senden Sie die SSLOGS.zip Datei per Mail an den Support.

Wo in der Registry finde

ich die Einstellungen des AdminWizards?

Auf 32 Bit Betriebssystemen finden Sie System-Einstellungen

unter

- H_KEY_LOCAL_MACHINE\SOFTWARE\SecuLution\SecuSurf\Admin-Wizard

Auf 64 Bit Betriebssystemen finden Sie System-Einstellungen

unter

- HKEY_USERS\S-1-5-21-1050957569-136395086-4194942220-1106_Classes\VirtualStore\MACHINE\SOFTWARE\Wow6432Node\SecuLution\SecuSurf\Admin-Wizard

Beachten Sie, dass die SID im vorgenannten Beispiel variieren

kann.

Benutzerbezogene Einstellungen finden Sie unter

- HKEY_CURRENT_USER\Software\SecuLution\SecuSurf\Admin-Wizard

Wie lauten die

Systemvoraussetzungen?

SecuLution Appliance:

- Alle VMWare Vitualisierungsprodukte (e.g. esx(i), Workstation,

Player)

- Andere Virtualisierungslösungen wurden ebenfalls erfolgreich

getestet

.

SecuLution Agent:

- Alle modernen Versionen von Microsoft Windows werden mit vollem

Feature Umfang unterstützt

- Für alte Microsoft Windows Versionen (Windows NT4, Windows 2000

and Windows XP < SP3) kann eine kompatible vom Funktionsumfang

eingeschränkte Version des Agents auf Nachfrage bereitgestellt

werden.

SecuLution AdminWizard:

- Alle Versionen von Microsoft Windows

SecuLution RCM Module:

- Alle Versionen von Microsoft Windows mit mindestens Windows XP

SP3

Einige Hash

Algorithmen gelten inzwischen als "gebrochen". Welchen Einfluss hat

das auf die Sicherheit von SecuLution?

Kurze Antwort:

Die in den Hash Algorithmen MD5 und SHA1 gefundenen Schwachstellen

haben keinen Einfluss auf die Sicherheit von SecuLution, da es nach

wie vor nicht möglich ist, eine Schadsoftware zu erzeugen, die

einen bestimmen, vorgegeben Hash trägt. Das heißt, es ist nicht

möglich eine Datei zu erzeugen, die denselben Hash hat, wie eine

bereits in der Whitelist von SecuLution enthaltenen Software.

Ausführliche Antwort:

In den Medien wird SHA1 und MD5 als „gebrochen“ dargestellt, da es

möglich ist, Kollisionen

zu erzeugen. Eine „Kollision“ bedeutet im Bezug auf Hashes, dass

man zwei unterschiedliche Eingabedaten (Datei1 und Datei2) erzeugen

kann, die nach Anwendung des Hash Algorithmus im selben Hash

resultieren, wobei kein Einfluss auf den resultierenden Hash

genommen werden kann.

Um einen Angriff auf die durch SecuLution gebotene Sicherheit

durchzuführen, müsste ein Angreifer eine Datei erzeugen, deren Hash

bereits in der Whitelist von SecuLution enthalten ist („Pre-Image“

Angriff). Beim Kollisionsangriff geht es also darum, zwei

unterschiedliche Dateien zu erzeugen, die denselben nicht vorher

bestimmbaren Hash haben; beim Pre-Image Angriff geht es darum eine

Datei zu erzeugen, die einen spezifischen, vorher vorgegebenen Hash

hat. Dies sind zwei kryptografisch vollständig unterschiedliche

Aufgabenstellungen. Erfolgreiche Pre-Image Angriffe sind auch bei

SHA1 und MD5

nicht bekannt.

Keine Einschränkung der SecuLution Sicherheit durch

Kollisionen:

Ist ein Hash Algorithmus nicht mehr kollisionsresistent, ist es

möglich, 2 unterschiedliche Dateien zu erzeugen, die den selben,

nicht vorher bestimmbaren Hash haben. Ein Angreifer kann also eine

gute und eine böse Software erzeugen, die den selben Hash

tragen.

Da ein Hash die Abbildung einer beliebig großen Datenmenge auf eine

kleine Datenmenge fester Länge darstellt, haben alle Hash Verfahren Kollisionen.

Sobald das Erzeugen einer Kollision praktisch durchführbar ist,

gilt die Eigenschaft der Kollisionsresistenz eines Algorithmus als

gebrochen. Voraussetzung beim Erzeugen von Kollisionen bei MD5 und

SHA1 ist, dass beide Eingabedaten gemeinsam erzeugt werden, also

von einem Autor und aus einer Quelle stammen. Das bedeutet, dass

der Urheber von Datei1 auch der Urheber von Datei2 sein muss. Wenn

ein Angreifer es schafft, dass ein Anwender Datei1 vertraut,

braucht er sich die Mühe einer Kollision nicht mehr zu machen, denn

er hat ja schon das Ziel erreicht, dass der Anwender seiner

Software Datei1 vertraut und diese ausführt. Der Angreifer kann

also seinen Schadcode in Datei1 unterbringen und braucht nicht auch

noch eine schadhafte Datei2 zu erzeugen, die den selben Hash wie

Datei1 hat. Der Umstand, dass der Angreifer auch eine Datei2

erzeugen kann, die potentiell etwas anderes macht als Datei1,

spielt daher im Bezug auf SecuLutions Sicherheit keine Rolle.

|